Un bug a été découvert mardi dans MacOS High Sierra, permettant à quiconque de se connecter à votre ordinateur en utilisant le nom d'utilisateur "root" sans mot de passe.

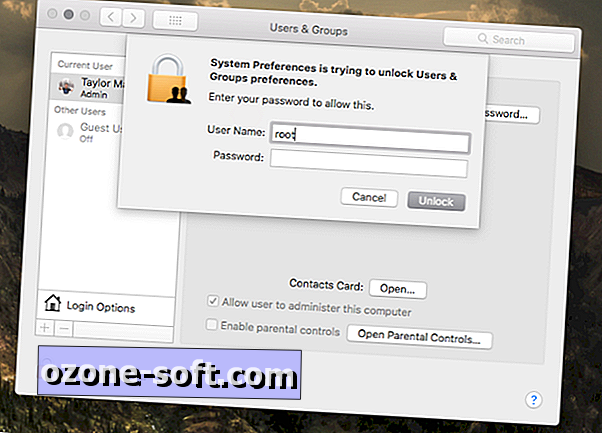

Initialement mis en lumière sur Twitter par le développeur Lemi Orhan Ergin, le bogue est apparu lorsque vous avez ouvert les Préférences Système et que vous accédez à Utilisateurs et groupes . Pour apporter des modifications à ce menu, vous devez normalement disposer d'un mot de passe - vous devez cliquer sur l'icône du cadenas dans le coin inférieur gauche, qui vous invite à saisir un nom d'utilisateur et un mot de passe. Cependant, grâce au bogue, vous pouvez simplement entrer "root" comme nom d’utilisateur et laisser le champ du mot de passe vide.

Cela ne fonctionnera peut-être pas la première fois, mais si vous essayez plusieurs fois de plus, le cadenas sera déverrouillé, ce qui permettra à quiconque d'accéder à votre ordinateur. Lors de nos tests, il n’a fallu que deux tentatives pour déverrouiller le cadenas et accéder à un compte administrateur sans mot de passe. Après avoir utilisé cette astuce racine dans les Préférences Système, nous avons pu nous connecter à un Mac verrouillé en sélectionnant Autre dans l'écran de connexion, puis en entrant "root" et aucun mot de passe.

Mercredi, Apple a publié une mise à jour de sécurité pour corriger cette vulnérabilité. Ouvrez le Mac App Store et cliquez sur l'onglet Mises à jour pour installer la mise à jour de sécurité 2017-001.

Un porte-parole d’Apple a déclaré ce qui suit:

La sécurité est une priorité absolue pour chaque produit Apple et, malheureusement, nous sommes tombés sur cette version de MacOS.

Lorsque nos ingénieurs de sécurité ont pris conscience du problème mardi après-midi, nous avons immédiatement commencé à travailler sur une mise à jour qui ferme la brèche de sécurité. Ce matin, à partir de 8 heures, la mise à jour est disponible au téléchargement et, à compter de demain, elle sera automatiquement installée sur tous les systèmes exécutant la dernière version (10.13.1) de MacOS High Sierra.

Nous regrettons beaucoup cette erreur et nous présentons nos excuses à tous les utilisateurs de Mac, à la fois pour avoir publié cette vulnérabilité et pour l'inquiétude qu'elle a suscitée. Nos clients méritent mieux. Nous auditons nos processus de développement pour éviter que cela ne se reproduise.

Avant la publication de cette mise à jour, il existait une solution rapide à la vulnérabilité, grâce à iMore: définissez un mot de passe pour l'utilisateur root sur votre Mac. Si cela devait se reproduire, voici comment procéder.

- Cliquez sur le logo Apple dans la barre de menus et sélectionnez Préférences Système (ou recherchez-le dans Spotlight).

- Cliquez sur Utilisateurs et groupes .

- Cliquez sur l'icône du cadenas dans le coin inférieur gauche.

- Entrez le mot de passe pour votre nom d'utilisateur.

- Cliquez sur Options de connexion .

- Cliquez sur Rejoindre ou Modifier en regard de Serveur de compte réseau.

- Cliquez sur Open Directory Utility…

- Cliquez sur l'icône du cadenas dans le coin inférieur gauche et entrez votre mot de passe une fois de plus.

- Dans la barre de menus, cliquez sur Modifier et sélectionnez Activer l'utilisateur racine . Si l'utilisateur root est déjà activé, cliquez sur Changer le mot de passe root…

- Entrez un mot de passe sécurisé et entrez-le une seconde fois pour le vérifier.

- Cliquez sur OK pour finir.

Une fois que vous avez défini un mot de passe root, l'exploit ne fonctionnera plus, mais nous vous invitons à télécharger la mise à jour dans tous les cas.

Première publication le 28 novembre à 15 h 45, heure de l'Est.

Mise à jour, le 29 novembre à 10 h 23 PT: ajoute une déclaration d’Apple et des détails sur la mise à jour de sécurité publiée.

Laissez Vos Commentaires