Vendredi, de nombreux utilisateurs d'Internet aux États-Unis ne pouvaient pas accéder à Twitter, mais ce n'était que le début.

Finalement, nous avons appris que c’est parce que des pirates informatiques ont compromis des milliers de caméras et d’enregistreurs vidéo numériques connectés à Internet, créant ainsi un vaste réseau de botiers d’ordinateurs minuscules capables de répondre aux attentes des pirates. Les attaquants ont utilisé ces appareils pour envoyer une quantité écrasante de demandes de pages à une société appelée Dyn, qui gérait le trafic Web de Twitter et de nombreux sites Web populaires tels que Netflix, Reddit et Etsy.

Dans cette saga étrange que de fiction, se cache un détail qui attire le regard: le fait que les pirates informatiques peuvent rechercher n'importe quel appareil connecté à Internet en quelques frappes.

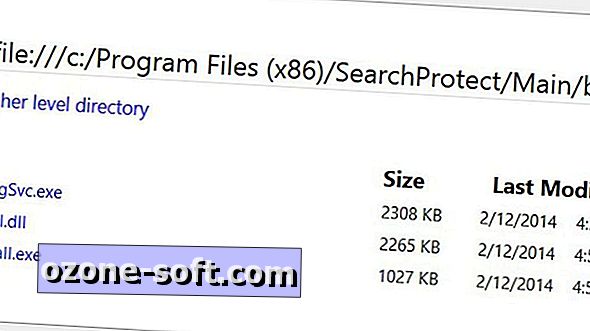

Un site en particulier, appelé Shodan, se présente comme "le moteur de recherche de l'internet des objets", donnant à quiconque recherchant un accès à l'information sur tout appareil connecté à Internet.

Comment cela marche-t-il? Et plus important encore, pourquoi ce type de service existe-t-il et à quoi pourrait-il servir? Lisez la suite pour en savoir plus sur Shodan et l'internet consultable des objets.

Si vous le connectez, ils vont rechercher

Pour rechercher des caméras de sécurité (ou des moniteurs pour bébé Wi-Fi, des téléviseurs intelligents ou des routeurs), tout ce que les pirates informatiques doivent faire est d'aller à Shodan.

Google et Bing permettent également aux chercheurs de rechercher tout ce qui est connecté à Internet et de découvrir l'adresse IP du gadget. Si les méchants savent comment compromettre un certain type d'appareil, ils peuvent rechercher ces appareils spécifiquement dans l'intention de les pirater en masse.

Cela semble effrayant, mais le fait est que quiconque possède les compétences nécessaires peut créer un outil pour rechercher des appareils connectés à Internet, qu'ils soient bons ou méchants.

En effet, chacun de ces périphériques possède une adresse IP, une chaîne de chiffres qui l'identifie et lui sert d'adresse spécifique sur le réseau. Les adresses IP sont des informations publiques que tout le monde peut indexer sur un moteur de recherche, pas seulement Shodan, Google ou Bing.

"La connectivité est une accessibilité", a déclaré Srinivas Mukkamala, directeur général de la société de cybersécurité RiskSense. "Si c'est accessible, il sera indexé."

Permettre la recherche en sécurité

Les créateurs de Shodan et d’outils de recherche similaires expliquent que leur objectif est d’aider les chercheurs honnêtes, souvent appelés chapeaux blancs, à l’image des protagonistes du western old-school.

En fait, les chercheurs sont les principaux utilisateurs de Shodan, a déclaré à CNET, John Matherly, le directeur général de la société, en mars.

S'il est possible que des pirates informatiques aient utilisé Shodan, Google ou Bing pour localiser les caméras et les enregistreurs vidéo numériques qu'ils ont compromis pour l'attaque de vendredi, ils auraient également pu le faire avec des outils disponibles dans les milieux des hackers.

Mais sans ces outils de recherche légaux et légaux, les chercheurs de White Hat auraient plus de mal à trouver des systèmes vulnérables connectés à Internet. Cela pourrait empêcher les employés de la cybersécurité du service informatique d'une entreprise de vérifier quels appareils, par exemple, transmettent des données sensibles sur Internet, ou présenter une vulnérabilité connue qui pourrait laisser entrer des pirates informatiques.

Même si des sites tels que Shodan risquent de vous laisser exposés, les experts en sécurité disent que les bons doivent pouvoir voir autant que les méchants pour être efficaces.

"Pensez-y comme à un outil de reconnaissance", déclare Mukkamala.

Laissez Vos Commentaires