À moins que vous ne commenciez à utiliser des ordinateurs, l'annonce récente de l'exploitation d'un trou dans Internet Explorer lors d'attaques en Chine contre des utilisateurs de Google Gmail et de dizaines d'entreprises de haute technologie n'était pas une surprise.

Dernièrement, les logiciels malveillants ont de plus en plus ciblé les failles des lecteurs multimédias tels que Adobe Flash Player et Reader PDF, de sorte que l'attaque chinoise contre IE est en quelque sorte un retour en arrière. De nombreux experts en technologie ont réagi en recommandant de ne pas utiliser Internet Explorer. La disponibilité gratuite et facile de navigateurs alternatifs tels que Firefox, Opera, le Safari d’Apple et le propre Chrome de Google semblerait donner cet avis judicieux.

Malheureusement, certains utilisateurs d'Internet n'ont pas le choix du navigateur Web à utiliser. Les sites Web de nombreuses organisations utilisent des applications personnalisées nécessitant Internet Explorer. Plus important encore, Windows lui-même s'appuie sur Internet Explorer pour recevoir les mises à jour et pour d'autres opérations en arrière-plan. Même si vous n'ouvrez jamais IE, vous devez toujours vous assurer que le navigateur est entièrement patché et à jour.

Vérifier les paramètres de sécurité d'IE

Dans un billet publié à la mi-novembre, j'ai comparé les fonctionnalités de sécurité d'IE 8 avec celles de Firefox 3, Chrome 4, Safari 4 et Opera 10. En tête de liste des nouvelles fonctionnalités de sécurité d'IE 8, le blocage automatique attaques par script multi-sites, récupération automatique après incident et mise en surbrillance du nom de domaine dans la barre d'adresse.

C’est pourquoi la sécurité des utilisateurs d’Internet Explorer est la mise à niveau vers la version 8. Si vous devez utiliser IE 7, veillez à ce que le navigateur soit corrigé et à son paramètre de sécurité Élevé ou Moyen-Élevé. Pour vérifier les paramètres de sécurité d'IE, cliquez sur Outils, Options Internet, Sécurité. Dans IE 7 et 8, assurez-vous que l'option Activer le mode protégé est cochée (elle est activée par défaut dans IE 8 sur XP SP3, Vista SP1 et SP2 et Windows 7).

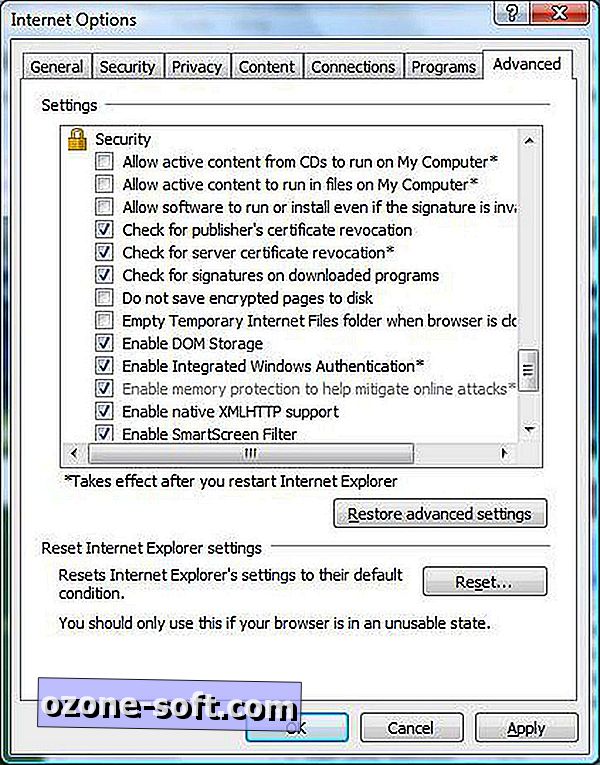

IE 8 active également la prévention de l’exécution des données par défaut, bien que vous puissiez activer la fonctionnalité dans IE 7 en cliquant sur Outils, Options Internet, Options avancées, en passant à la section Sécurité et en vous assurant que «Activer la protection de la mémoire pour atténuer les attaques en ligne» est coché. . Mary Landesman de About.com fournit des instructions pour configurer DEP dans IE 6.

L'activation du mode protégé et des fonctionnalités DEP d'IE contribuera grandement à protéger votre ordinateur contre les attaques de logiciels malveillants. Cependant, si vous vous sentez toujours vulnérable, vous pouvez faire deux autres choses pour fermer les écoutilles d'IE.

La première consiste à vous connecter à un compte d'utilisateur standard plutôt qu'à un compte d'administrateur. Lors de l'utilisation d'un compte standard, vous ne pouvez pas accéder à des activités telles que le téléchargement et l'installation de programmes et la modification des paramètres système. Vous pouvez surmonter le blocage en entrant un ID administrateur et un mot de passe pour le PC.

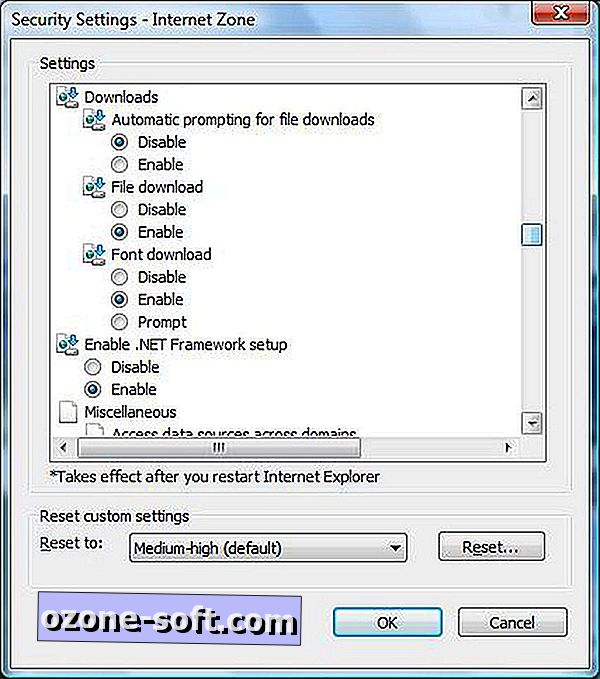

Enfin, vous pouvez définir Internet Explorer sur le paramètre Haute sécurité en relevant le contrôle du curseur sous l’onglet Sécurité des Options Internet. De nombreuses personnes trouvent le niveau de sécurité le plus élevé d'IE trop restrictif pour la navigation quotidienne, mais vous pouvez personnaliser les paramètres en sélectionnant le bouton "Personnaliser le niveau", en choisissant vous-même votre sécurité et en cliquant deux fois sur OK. Vous devrez redémarrer Internet Explorer pour que vos nouveaux paramètres prennent effet.

Pour en savoir plus sur la faille de sécurité d'IE ciblée par le gouvernement chinois, consultez l'avis de sécurité 979352 de la société, publié le 14 janvier 2010 et mis à jour le lendemain. Jerry Bryant, sur le blog du Microsoft Security Response Center, indique que la société publiera la mise à jour qui corrige ce trou "dès que le nombre de tests requis sera terminé".

Laissez Vos Commentaires