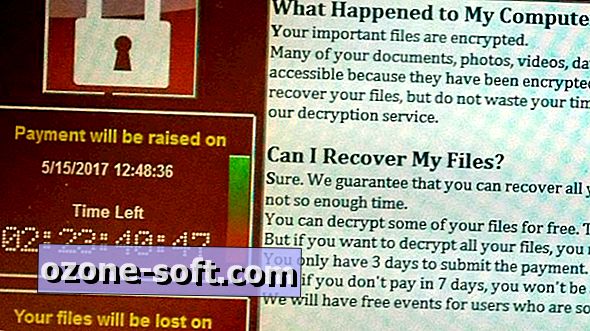

L'exploitation de crypto-monnaies comme Bitcoin peut être lucrative. Mais il y a un problème: cela nécessite du temps et beaucoup de puissance de calcul. Si vous pouviez en quelque sorte répartir ces demandes informatiques entre des centaines - et parfois même des milliers, voire des millions - d'utilisateurs inconnus, cela réduirait considérablement le coût et le temps nécessaires à l'extraction de pièces de monnaie coûteuses.

Aussi néfaste que cela puisse paraître, c'est exactement ce que plusieurs sites Web ont découvert que la société de sécurité informatique ESET était en train de faire en septembre dernier.

Auparavant, les criminels détournaient l'ordinateur de quelqu'un d'autre pour exploiter des pièces via un programme malveillant installé. Mais une façon plus légère et moins perceptible (du moins du point de vue de l'utilisateur) de le faire consiste à exécuter un fichier JavaScript directement à partir du navigateur - aucun exploit ni aucune vulnérabilité ne sont nécessaires. Au lieu d'infecter les ordinateurs des utilisateurs, les sites Web sont infectés par des publicités malveillantes. Pour commencer l'extraction, il suffit qu'un utilisateur visite un site Web infecté avec JavaScript activé.

Quel est le problème avec l'exploitation minière de toute façon?

L'exploitation de crypto-monnaies n'est pas une mauvaise chose. C'est comment les transactions sont traitées. Vous pouvez en apprendre plus à ce sujet dans notre explication crypto-monnaie et blockchain, mais en résumé, lorsqu'une transaction crypto-monnaie est annoncée sur un réseau blockchain, les ordinateurs de ce réseau commencent à résoudre des énigmes mathématiques complexes pour confirmer que la devise n'a pas déjà été utilisée. En échange de ce travail, les mineurs (les personnes dont les ordinateurs ont été utilisés pour traiter la transaction) reçoivent une petite quantité de crypto-monnaie.

Pas grave, non?

Avec certaines crypto-monnaies, telles que Monero, l'extraction est relativement simple et rapide et ne nécessite pas d'ordinateur spécialisé pour traiter les transactions. En revanche, Bitcoin est notoirement lent et complexe à exploiter et nécessite des tonnes de puissance de traitement pour soulever cette lourde charge.

Si quelqu'un imposait cela à votre ordinateur personnel, l'utilisation du processeur exploserait, les tâches simples deviendraient très lentes et les fans de votre ordinateur s'emballeraient. Et si vous utilisiez un ordinateur portable, la durée de vie de la batterie en subirait un impact considérable et perceptible.

Heureusement, lorsqu'un site Web utilise votre ordinateur pour exploiter une crypto-monnaie, il est peu probable qu'il exploite Bitcoin. Au lieu de cela, il est probable que l'extraction d'une devise comme Monero ou Dash. De plus, afin de réduire les risques d’être détectés par les utilisateurs et les bloqueurs de publicité, son impact sur le processeur est généralement limité à moins de 50%.

Rien de tout cela ne veut dire que cela devrait être fait à votre insu. Dans de nombreux cas, les développeurs Web et les criminels détournent les ordinateurs des personnes à des fins lucratives. Ce n'est pas OK

L'exploitation minière axée sur l'utilisateur n'est pas mauvaise non plus

", " modalTemplate ":" {{content}} ", " setContentOnInit ": false} '>

Utiliser la puissance de calcul des utilisateurs pour extraire des pièces de monnaie n'est toutefois pas toujours un complot pour un plan diabolique. Coinhive, par exemple, est un script facilement disponible que les développeurs Web peuvent déployer pour exploiter la crypto-monnaie Monero. Dans certains cas, comme sur Salon.com, les visiteurs peuvent choisir de supprimer les publicités sur le site Web s'ils autorisent la société à utiliser leur unité de traitement centrale (ou CPU) inutilisée, le cerveau de l'ordinateur et le composant chargé de l'interprétation et de la lecture. exécuter des commandes) le pouvoir d’exploiter des pièces pendant la navigation sur le site.

Cependant, tous les sites Web ne sont pas aussi transparents que Salon. Certains sites Web peuvent utiliser discrètement votre processeur pour exploiter la crypto-monnaie et vous ne le sauriez pas à moins que vous ne vous en sortiez pour le découvrir.

Comment savoir quand un site web extrait une crypto-monnaie

Alors, avec tout cela à l’arrière-plan, comment pourriez-vous savoir quand votre ordinateur est utilisé pour l’exploitation minière? Le plus simple est de surveiller votre utilisation du processeur.

- Sous Windows, cliquez avec le bouton droit sur la barre des tâches et sélectionnez Gestionnaire des tâches . Ouvrez l'onglet Performance .

- Sous MacOS, ouvrez Activity Monitor en le recherchant avec Spotlight (en appuyant sur Commande + Barre d'espace ) ou en allant dans Applications> Utilitaires> Activity Monitor . Une fois ouvert, cliquez sur l'onglet CPU . L'utilisation totale du processeur sous MacOS correspond à la somme des utilisations du système et de l'utilisateur.

Bien que cela varie d'un ordinateur à l'autre, un pourcentage normal d'usage occasionnel (navigation sur le Web, prise de notes, etc.) est généralement de 20% ou moins. Si vous constatez des pics d'utilisation inattendus lorsque vous ouvrez une page Web, par ailleurs simple, il n'est pas absolu étant donné que l'exploration est en cours. Mais cela devrait vous inquiéter et est un drapeau rouge possible et un signe que JavaScript est utilisé plus longtemps que prévu. La fermeture de l'onglet devrait entraîner une baisse de l'utilisation du processeur.

Si l'utilisation de votre processeur ne diminue pas, il est également possible que votre ordinateur ait été infecté par un logiciel malveillant qui l'exploite à l'arrière-plan ou que vous ayez été victime d'une fenêtre contextuelle. Le logiciel anti-malware Malwarebytes en a averti en novembre. Au lieu de fonctionner dans l'onglet du navigateur que vous avez déjà ouvert, une nouvelle fenêtre avec le code JavaScript est ouverte, mais sa taille est adaptée à l'affichage et à son masquage dans la barre des tâches de Windows.

Avec un pop-under, la fermeture du navigateur n'arrêtera pas l'extraction, puisqu'un onglet caché sera toujours ouvert. Au lieu de cela, vous devrez utiliser le Gestionnaire des tâches pour quitter complètement le navigateur. Si vous remarquez une baisse importante de l'utilisation du processeur, il est probable que votre ordinateur ait été affecté par un script d'extraction sournois.

Comment empêcher les sites d'utiliser votre processeur pour le mien

Comme mentionné ci-dessus, toutes les activités minières ne sont pas mauvaises, en particulier si un site Web est clair à ce sujet. En fait, vous pouvez soutenir un site Web avec une exploitation minière au lieu de regarder des publicités - c'est un compromis assez juste.

Toutefois, si vous souhaitez mieux contrôler quels sites peuvent utiliser votre processeur pour extraire des pièces, consultez notre guide.

Laissez Vos Commentaires